В жизни человека имеют важное значение много факторов, но огромную роль играет информация – сообщения, знания, новости. В нынешнее время люди смогли использовать информацию максимально рационально, чтобы улучшить свою жизнь. Одной из сфер, благодаря которой человечество смогло изменить свою жизнь, является компьютер – электронно-вычислительная машина для обработки и выполнения определенных задач.

С массовым использованием персональных компьютеров (ПК) появились различные вредоносные программные обеспечения (ПО), которые препятствуют нормальной работе компьютера и используются для злоумышленных действий, как кража личных данных, шантаж пользователя этими данными, кража денежных средств и множество других различных функций.

Несмотря на постоянную борьбу с вышеупомянутыми вредоносными ПО, создание антивирусных программных обеспечений и улучшение защиты, количество новых компьютерных вирусов продолжает расти.

Вредоносное ПО – это специально написанная программа, которая направлена на копирование самой себя в сети и нанесение вреда компьютеру. Основными задачами вирусов являются:

- Кража личных данных, логинов, паролей, номера банковских карт.

- Уничтожение информации.

- Удаленное злоумышленное использование устройств.

- Препятствование нормальной работоспособности компьютера.

Когда вредоносное ПО попадает в компьютер, он получает доступ ко всей операционной системе. После выполнения своих задач, вирус возвращается в программу, в которой хранился, и она продолжает работать как обычно. Иногда довольно тяжело заметить какие-либо различия в работе компьютера. Поэтому пользователь может не сразу понять, что его устройство заражено вирусом.

Определить, заражен ли компьютер вредоносным ПО, можно по нескольким характерным признакам:

- Снижение скорости работы компьютера.

- Уменьшение размеров свободной оперативной памяти.

- Неожидаемая перегрузка компьютера.

- Постоянно всплывающие рекламы на рабочем столе или в браузере.

- Изменение количества файлов на жестком или внешнем носителях.

- Зависания, сбои и появление окон с различными ошибками.

- Отсутствие доступа к диспетчеру задач, командной строке и другим системным программам.

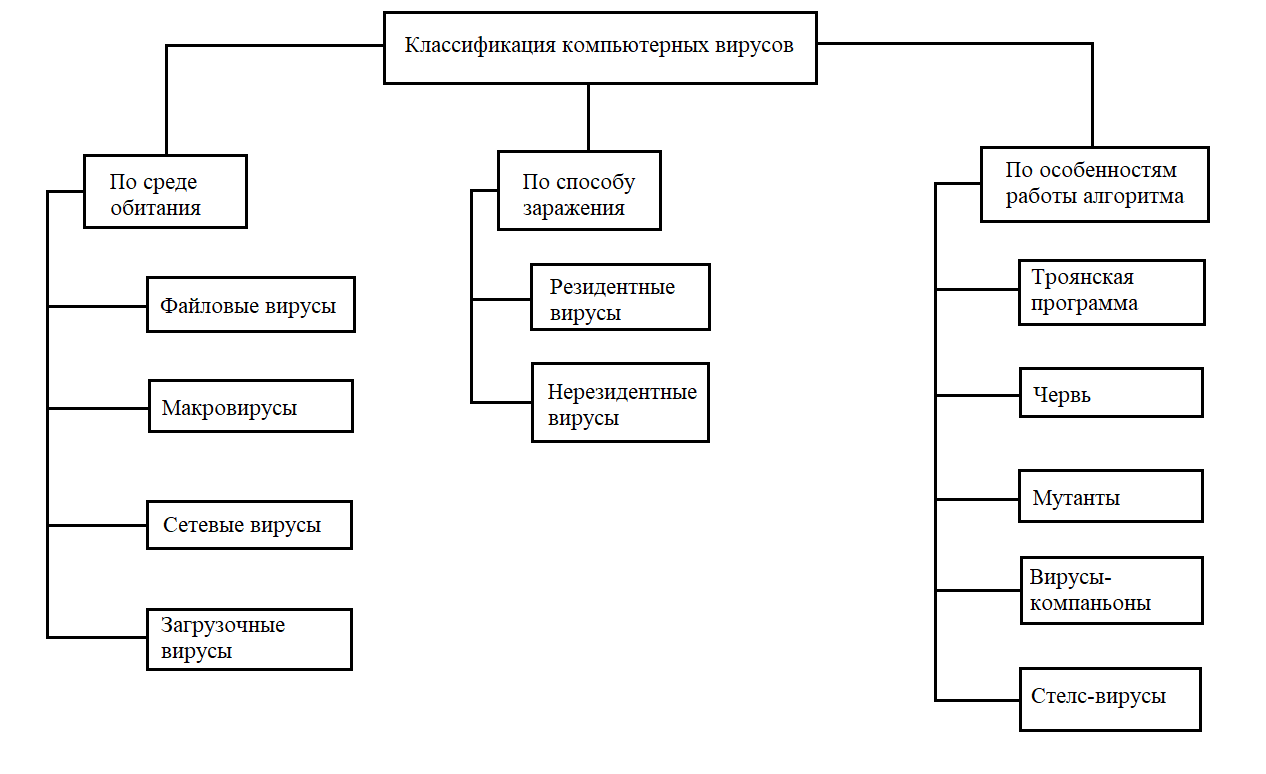

К сожалению, существует не один и не два вида вирусов, их достаточно много. Вредоносное ПО различают по следующим признакам:

- По среде обитания:

- Файловые вирусы – это программы, которые поражают исполняемые файлы операционной системы и пользовательских приложений. Чаще всего они внедряются в файлы с расширениями com, exe, bat, sys, dll. Такие вирусы обнаружить и обезвредить проще всего. Проявить свою вредоносную активность они могут только после запуска зараженной программы.

- Нередко из файловых вирусов выделяют отдельный подтип, который называют макровирусами. Они также обитают в файлах, но не программ, а документах пользователя и шаблонах (doc, dot, xls, mdb и др.). Для их создания используется язык макрокоманд. Поэтому, чтобы обезопасить себя от макровирусов, необходимо отключить автозапуск макросов при открытии документов.

- Сетевые вирусы в качестве среды обитания используют глобальную или локальные компьютерные сети. Они не сохраняют свой код на жестком диске компьютера, а проникают напрямую в оперативную память ПК. Вирусы этого типа за способность вычислять сетевые адреса других машин, находясь в памяти компьютера, и самостоятельно рассылать по этим адресам свои копии называют сетевыми червями. Такой вирус может находиться одновременно в памяти нескольких компьютеров. Сетевые вирусы обнаружить сложнее, чем файловые. Сетевые вирусы распространяются с большой скоростью и могут сильно замедлить работу аппаратного обеспечения компьютерной сети.

- Среда обитания загрузочных вирусов – специальные области жестких и гибких дисков, которые служат для загрузки операционной системы. Для заражения вирусы используют главную загрузочную запись винчестера. Загрузочный вирус подменяет оригинальную запись и перехватывает управление системой. Такие вирусы обнаружить и удалить сложнее всего, поскольку они начинают свою работу еще до загрузки антивирусных приложений. Они же представляют наибольшую опасность.

- По способу заражения:

- Резидентные вирусы. Резидентные вирусы являются самыми опасными. При заражении компьютера они постоянно остаются в оперативной памяти, перехватывая обращения операционной системы к объектам заражения, чтобы выполнить несанкционированные действия. Такие вирусы являются активными до полного выключения компьютера.

- Нерезидентные вирусы загружаются лишь во время открытия зараженного файла или работы с инфицированным приложением.

- По особенностям работы алгоритма:

- Троянская программа – программа, которая маскируется под полезные приложения (утилиты или даже антивирусные программы), но при этом производит различные шпионские действия. Она не внедряется в другие файлы и не обладает способностью к саморазмножению.

- Черви – это вредительские компьютерные программы, которые способны саморазмножаться, но, в отличие от вирусов не заражают другие файлы. Свое название черви получили потому, что для распространения они используют компьютерные сети и электронную почту.

- Мутанты (полиморфные вирусы) – их трудно обнаружить, т.к. их копии практически не содержат полностью совпадающих участков кода. Это достигается тем, что в программы вирусов добавляются пустые команды, которые не изменяют алгоритм работы вируса, но затрудняют их выявление.

- Вирусы-компаньоны – создают для ехе-файлов новые файлы-спутники, имеющие то же имя, но с расширением com. Вирус записывается в com-файл и никак не изменяет одноименный ехе-файл. При запуске такого файла ОС первым обнаружит и выполнит com-файл, т.е. вирус, который затем запустит и ехе-файл.

- Стелс – маскируют свое присутствие в ЭВМ. Они перехватывают обращения ОС к пораженным файлам или секторам дисков и «подставляют» незараженные участки файлов.

Рис. 1. Классификация компьютерных вирусов в виде дерева.

Абсолютно любой вирус имеет три функциональных блока:

- Блок распространения.

- Блок маскировки.

- Блок выполнения деструктивных действий.

Факт того, что вирусы разделены на три функциональных блока означает то, что к определенному блоку относится команды вируса, которые выполняют одну из трех функций.

После передачи управления вирусу выполняются функции блока распространения. Например, расшифрование тела вирусного ПО. Затем вирус внедряется в среду обитания и, если вирус имеет “разрушительные” свойства, то они выполняются либо безусловно, либо при выполнении определенных условий.

Работу вируса всегда завершает блок маскировки. Он шифрует вирус, восстанавливает старую дату изменения файла, восстанавливает прошлый объем файла, корректирует таблицу ОС, восстанавливает атрибуты файлов.

Для удобства поиска вирусов различные антивирусные ПО используют каталоги вирусов, в которых хранятся данные о стандартных свойствах вируса или сигнатура - фрагмент кода, встречающийся во всех копиях вируса:

- Имя вируса

- Объем вируса

- Зараженные файлы

- Место внедрения в файл

- Метод заражения

- Способ внедрения в операционную память

- Вызываемые эффекты

- Наличие или отсутствие деструктивной функции

Вывод.

Компьютерные вирусы достаточно опасны и быстро развиваются. Каждый день создается около 300 тысяч новых вредоносных ПО с новыми возможностями нанесения вреда пользователю ПК. Именно поэтому следует быть аккуратнее в Интернете, установить надежное антивирусное ПО и не забывать проверять свой компьютер, так как от этого может зависеть даже наша жизнь.

Список литературы

- Эриксон Д. Хакинг: искусство эксплойта. 2-е изд. – СПб.: Питер, 2018. – 496 с.: ил. – (Серия «Библиотека программиста»).

- Макаров Д.Г. Вирусы и антивирусные программы в компьютерной системе / Макаров Д.Г., Тимофеева Д.А. // Актуальные научные исследования в современном мире. 2021. Номер: 1-2(69). С. 57-59.

- Андреев Д.А. Компьютерные вирусы: классификация и статистический анализ / Андреев. Д.А., Котрахов В.В., Остапенко А.Г. // Информация и безопасность. 2010. Том: 13. Номер: 2. С. 295-296.

- Цветков, А. Ю. Обнаружение руткитов уровня ядра с помощью аппаратных счетчиков производительности / А. Ю. Цветков, А. И. Катасонов // . – 2021. – № 3. – С. 31-39.

- Штеренберг, С. И. Компьютерные вирусы / С. И. Штеренберг, А. В. Красов, А. Ю. Цветков. Том Часть 1. – Санкт-Петербург : Санкт-Петербургский государственный университет телекоммуникаций им. проф. М.А. Бонч-Бруевича, 2015. – 63 с.

- Катасонов, А. И. Разработка метода аппаратного обнаружения руткита в ос Linux / А. И. Катасонов, А. Ю. Цветков // Безопасность в профессиональной деятельности : сборник научных статей, Санкт-Петербург, 31 марта 2021 года. – Санкт-Петербург: Санкт-Петербургский государственный экономический университет, 2021. – С. 132-147.