1. Анализ методов повышения устойчивости к атакам

Самыми распространенными атаками на стеганографические системы являются геометрические атаки. Они, в отличие от атак удаления, стремятся изменить ЦВЗ путем внесения пространственных или временных искажений. Геометрические атаки математически моделируются как аффинные преобразования с неизвестным декодера параметром. Эти атаки приводят к потере синхронизации в детекторе ЦВЗ и могут быть локальными или глобальными (то есть применимыми ко всему сигнала). При этом возможно вырезания отдельных точек или строк, перестановка их местами, применения каких преобразований и т. Д. Подобные атаки реализованы в программах Unsign (локальные атаки) и Stirmark (локальные и глобальные атаки).

Важное значение имеет разработка систем с водяными знаками, которые могут выдержать геометрические искажения, а также изменение значений пикселей. Большой акцент делается на устойчивость водяных знаков к искажению величины пикселей в результате сжатия и фильтрации сигнала. К сожалению, исследования последних времен показывают, что даже небольшие геометрические преобразования могут разрушить водяной знак. Эта проблема возникает остро в случае недоступности оригинального немаркированного изображения детектора.

Одной из стратегий выявления ЦВЗ после геометрических искажений попытка определить, какие преобразования были применены и инвертировать их перед применением стеганографического детектора. Это может быть реализовано с помощью встраивания регистрационного шаблона вместе с ЦВЗ (рис. 1).

Рис. 1. Встраивание регистрационного шаблона ( а - оригинальное изображение, б - изображение, возвращено на 90 °, в - изображение с изменением пропорций)

Проблема лишь в том, что данный метод требует встраивания и обнаружения двух ЦВЗ, одного - для регистрации изменений, второго, что несет в себе полезные сведения. Этот подход может негативно влиять на пропускную способность и невидимость стеганографической системы, следует отдельно учитывать. Недостатком этого метода может быть снижение защищенности системы в случае использования алгоритмом одного и того же шаблона для всех изображений-контейнеров.

2 Анализ методов повышения устойчивости к помехам

Уменьшение соотношения сигнал / шум существенно влияет на качество принимаемого сообщения. Степень различия между пустым входным контейнером и контейнером со встроенным секретным файлом увеличивается с уменьшением соотношения сигнал / шум. Это приводит к увеличению вероятности ошибки в приемлемом сообщении.

Одним из методов борьбы с этой проблемой является дополнительное использование помехоустойчивого кодирования. Помехоустойчивое кодирования позволяет за счет внесения дополнительной избыточности (увеличение минимальной кодового расстояния) в кодовых комбинациях передаваемых сообщений обеспечить возможность обнаружения и исправления одиночных, кратных и групповых ошибок.

Для того, чтобы при распаковке контейнера с полученной множества символов можно было четко определить начало и конец именно скрытого сообщения, целесообразно вводить определенные секретные метки, которые будут ограничивать скрытую информацию. Метки должны состоять из достаточного количества символов, чтобы не было совпадений с символами скрытой информации. Кроме того, для уменьшения вероятности обнаружения меток при проведении стеганоанализу желательно, чтобы коды этих символов были достаточно разнесены на ASCII-оси.

За счет искажений, внесенных шумом в изображение, возникает вероятность того, что детектор не обнаружит метку и не сработает. Результаты экспериментальных исследований показывают, что любые действия с объектом с очень большой вероятностью затрагивают область, в которую были встроены метки начала и конца полезного сообщения. А с последующим изменением ее битовой составляющей, делают невозможным не только декодирования, но и выявление сообщение. Изменения, вносимые аддитивной помехой также негативно влияют на декодирование передаваемой информации. Для борьбы с этим можно использовать дублирование меток . При увеличении количества меток детектор срабатывает при меньшем соотношении сигнал / шум ( Pc / Pш ).

Одним из способов повышения вероятности обнаружения скрытого сообщения из искореженного помехами стеганоконтейнера используют мягкое детектирования. Мягкий детектор показывает вероятность наличия стеганографического вложения в сигнале. Принцип мягкого детектирования позволяет выполнить правильное детектирования и удаления вложения даже при наличии ошибок в меткам начала и конца стеганоповидомлення, поскольку, повышая порог срабатывания детектора можно адаптировать его к зашумленности канала связи.

Исследование методов повышения помехоустойчивости систем скрытой информации было проведено на примере метода, который продемонстрировал высокие показатели при воздействии помех в каналах связи, - методе замены НЗБ.

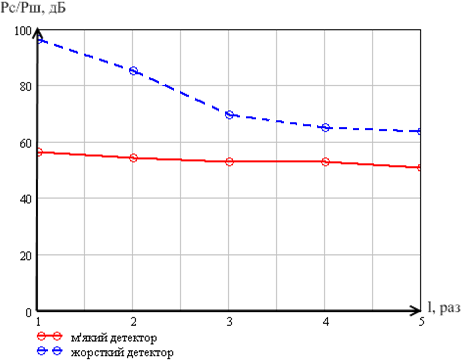

На рис. 2 показано, как меняется минимальное отношение Pc / Pш , что требует детектор для распознавания скрытого сообщения в зависимости от количества встроенных меток.

Рис. 2. Зависимость минимального значения Pc / Pш для срабатывания мягкого и жесткого детекторов при дублировании меток

С увеличением количества меток срабатывания детектора происходит при меньших значениях соотношения Pc / Рш . По сравнению с жестким детектированием применения мягкого детектирования позволяет в 1,7 раза уменьшить соотношение Pc / Рш , при котором детектор сработает и повысить вероятность извлечения скрытой информации. Использование трех меток позволяет повысить вероятность срабатывания жесткого детектора на 28%, а мягкого - на 7%. Дублирование меток значительно улучшает работу системы при использовании жесткого детектора, а при использовании мягкого детектора является нецелесообразным, так как не дает значительного выигрыша. Но использование мягкого детектирования является более эффективным, что в дальнейшем и будет использован при реализации собственного метода встраивания.

Список литературы

- Быков С.Ф., Мотуз О.В. Основы стегоанализа.// Защита информации. Конфидент. – СПб.: 2000, № 3. – С. 38-41.

- Жилкин М. Ю. Стегоанализ графических данных на основе методов сжатия // Вестник СибГУТИ. – 2008. № 2. – С. 62–66.